¿Por qué debes controlar a tus hijos cuando usan Youtube?

Hay muchas razones por las que es necesario controlar el uso que las personas menores de edad hacen de Internet. La Red puede ser origen de mucho aprendizaje, pero también alberga contenido muy dañino para niños, niñas y adolescentes. Youtube, la plataforma de vídeos de Google, es muy visitada a diario por los más pequeños. […]

¿Cómo identificar el ciberacoso en Internet y cómo hacerle frente?

Internet tiene muchas cosas muy buenas, pero también peligros que no se deben perder de vista. Uno de ellos es el ciberacoso o ciberbullying a adultos y a menores. Aprende a identificarlo y conoce herramientas para evitarlo. Para comenzar a comprender la gravedad del acoso por Internet e incluso llegar a identificar si tú o […]

Seguridad y privacidad en el ecosistema Facebook

Buenas, mi nombre es Pablo F. Iglesias, autor de la página www.pabloyglesias.com y CEO de la consultora CyberBrainers, desde la que ayudamos a personas y empresas a mejorar su presencia digital y reputación online. En este segundo artículo para DetectivesPrive.com quería hablar sobre la seguridad y privacidad de nuestra cuenta de Facebook. Un tema que […]

Infidelidad en la pareja: Por qué la gente engaña

Pocos sucesos en la vida de una pareja, además de la muerte o la enfermedad, pueden llegar a afectar de manera tan devastadora a los individuos que la conforman como una infidelidad. Comprometerse en una relación romántica monógama es algo que implica ciertos acuerdos, como confianza mutua en que uno te será fiel tanto romántica […]

Cómo recuperar mensajes de whatsapp borrados: la guía definitiva

En un artículo anterior hablamos de cómo podemos ver conversaciones de WhatsApp desde otro dispositivo. Algo que por supuesto es muy útil en investigaciones periciales, donde en todo momento se debe mantener la confianza de que la información sustraída del dispositivo se ha hecho con las medidas adecuadas para no comprometer la integridad, y por ende, […]

Cómo espiar las conversaciones de WhatsApp desde otro dispositivo

WhatsApp es una de las aplicaciones móviles más utilizadas en todo el mundo. Es más, en el último Estudio General Mobile (ES) elaborado por la empresa de Tecnología Observacional Smartme Analytic, que recopila los datos de las apps móviles que provienen de 5.000 usuarios, una muestra representativa de la población de smartphones en España en diferentes sectores: comunicación, […]

Сómo saber si hemos sido víctimas de un virus en nuestro terminal, y cómo eliminarlo

Volvemos otro día más con un tutorial. Esta vez hablando de cómo identificar malware (troyanos o virus) en nuestro dispositivo móvil. Qué situaciones podrían alertarnos de que estamos siendo víctimas de un malware para móviles, y sobre todo, qué podemos hacer para eliminarlo. ¡Vamos al lío! Los virus para móvil en la actualidad Primero hay que empezar por […]

Seguridad y privacidad en dispositivos iOS/iPadOS

Buenas, mi nombre es Pablo F. Iglesias, autor de la página www.pabloyglesias.com y CEO de la consultora CyberBrainers, desde la que ayudamos a personas y empresas a mejorar su presencia digital y reputación online. En este segundo artículo para DetectivesPrive.com quería hablar sobre la seguridad y privacidad en dispositivos iOS/iPadOS. Un tema que trato en […]

Los Peligros de las Redes Sociales para Niños

Los usos y costumbres de la sociedad actual son muy diferentes respecto a años atrás. La revolución tecnológica, en especial internet, generó una gran cantidad de cambios. Hoy, el contacto de las personas con internet y la tecnología es total, al punto de ser parte fundamental de la vida diaria. Nadie es ajeno al uso […]

¿Tienen tus hijos una adicción a las pantallas?

Las nuevas tecnologías nos facilitan la vida, tanto a adultos como a niños y a personas adolescentes. Para los más peques, un ordenador o un móvil pueden servir de gran ayuda para su conocimiento, aprendizaje, desarrollo de estímulos y también una fuente de entretenimiento con diversas alternativas de juegos. Pero las tecnologías deben usarse de […]

Serie: Hay un solo camino, la Educación (Capítulo I)

Comparto el primer compilado de la serie Hay un solo camino, la educación; coordinada por Ricardo Braginsky, que está publicando Clarin durante todos los días de septiembre. Los temas de todo el mes irán desde el Nivel Inicial hasta la Graduación Universitaria. Además de las notas de presentación, son muy interesantes las secciones de tipo Foro Federal […]

Las normas comunitarias de Facebook

«Nuestra misión consiste en dar a las personas la posibilidad de compartir y hacer que el mundo sea un lugar más abierto y conectado. Cada día, las personas acuden a Facebook para compartir sus historias, ver el mundo a través de los ojos de otros y conectarse con amigos y causas. Las conversaciones que se […]

La confianza en las relaciones pedagógicas

Dice Laurence Cornu, citando a Simmel, que la confianza se trata de una hipótesis sobre la conducta futura del otro. La confianza se presenta usualmente como una categoría ética, relacionada con la amistad, la promesa o la fidelidad. Pero es en la perspectiva política, democrática, donde la confianza adquiere importancia. Según Cornu, la democracia consiste en «hacer confianza» que tiene un sentido que «tener […]

Una idea es una red

Steven Johnson en su libro Las buenas ideas. Una historia natural de la innovación (Where good ideas come from. The Natural History of Innovation) desarrolla en el segundo capítulo el concepto de las Redes Líquidas. Encontramos ahí un punto importante en las conexiones que posteriormente establece el libro, más allá de que quienes hayan leído a Bauman rápidamente podrán […]

Liderazgo proactivo

La acciónno debe ser una reacciónsino una creación[Mao Tse- Tung] ¿Cuál es el papel del líder? Si no es el de maestro estratega ¿cuál es? El líder se convierte ante todo en el creador, conformador, o portador de habilidades. Warren Bennis llama al líder de este tipo el arquitecto social. Harry Levinson le dice educador. Larry Greiner acuña el término de actor estratégico. Ren […]

Jornadas de Didáctica de las Ciencias Naturales – Abiertas y gratuitas

INSTITUTO SUPERIOR DEL PROFESORADO N° 2 “JOAQUÍN V. GONZÁLEZ Carreras: Profesorado de Educación Secundaria en Biología. Sección Formación Docente. “I Jornadas de Didácticas de las Ciencias Naturales. Expectativas y Logros en contexto de pandemia” Modalidad virtual – Actividad No arancelada. INSCRIPCIÓN: Mediante este formulario. Propuesta Jornada (incluye talleres con investigadores invitados y paneles de presentación y […]

Taller online abierto: Pizarras digitales colaborativas

60 min. Martes 9 de junio a las 20 hs. Arg Una nueva oportunidad para compartir este taller online, sobre Pizarras Digitales. Tiene formato de videoconferencia, pero en realidad se trata de una sesión de aprendizaje, desde la práctica, en 60 min. vía Meet. Está destinado a quienes quieran conocer y aprender lo básico, el […]

Escuela Centro Educativo Jerárquicos

Hace unos años me comentaron algunos colegas que Jerárquicos Salud tenía la intención de abrir una Escuela. En ese momento me pareció una buena iniciativa, sobre todo porque en el marco de una mutual, intuía que el hecho de crear una Escuela desde cero, sería algo más que interesante. Hoy por hoy, me encuentro trabajando para el proyecto que implica tanto […]

Alumno no es «sin luz», alumno es «el que se alimenta»

Hace unos días venimos conversando con distintos colegas y en distintos ámbitos acerca de la etimología de la palabra Alumno. En este post simplemente enlazo algunas fuentes confiables para quienes estén en la misma búsqueda. Siempre alguien y en algún momento dice que sabe, que escuchó, que alguien le comentó, que alumno significa «a» (sin) «lumno» […]

Los 10 mejores trucos para sacarle el jugo a youtube

1 – Ver un video en HD (alta calidad)Para ver un vídeo de Youtube en HD o Alta calidad añadiremos al final del mismo la cadena ‘&fmt=18‘ (obtendremos un vídeo en estéreo, y con una resolución de 480 x 270) o bien ‘&fmt=22‘ (estéreo, y una resolución de 1280 x 720). Una cuestión evidente, si […]

Dentro de 50 años. Por Mex Urtizberea

Dentro de 50 años por Mex Urtizberea Dentro de cincuenta años poco va a importar cuánta gente fue a la plaza, dará lo mismo quién ganó la batalla del rating este año, serán del olvido los bailes eróticos de Nazarena Vélez, los jugadores que no entraron en la lista para el mundial de Alemania, los legisladores […]

Experiencias exitosas para prevenir y combatir el trabajo infantil

Hoy se realiza el Foro Regional: “Experiencias exitosas para prevenir y combatirel trabajo infantil. Aportes para el diseño y ejecución de políticas públicas”, evento organizado por la Fundación Telefónica, la Oficina Internacional del Trabajo (OIT) y el Ministerio de Trabajo y Promoción del Empleo. En el marco de este Foro se desarrollará el lanzamiento oficial de la Red Latinoamericana […]

[Tutorial actualizado agosto 2022] Google Jamboard Pizarra colaborativa online, con ejemplos didácticos

Compartimos un tutorial actualizado sobre Google Jamboard. Este fue realizado por Laita Digital el 25 de agosto de 2020. Importante a tener en cuenta en todo tutorial la fecha de publicación, ya que muchos detalles van quedando viejos, si bien la lógica de las herramientas suele mantenerte, esos detalles pueden hacer que nos ahorren mucho tiempo y […]

Ya está online la plataforma educativa Juana Manso

Ya está online la plataforma educativa JUANA MANSO (Ministerio de Educación) +Aulas virtuales +Repositorio Federal de Contenidos Educativos Abiertos +Módulo de seguimiento e investigación a partir de la producción de datos abiertos. Enlace -> https://recursos.juanamanso.edu.ar/home Acerca de Juana Manso es un Plan Federal del Ministerio de Educación que abarca conectividad, equipamiento, una propuesta de formación y […]

Abierta la convocatoria para el N° 16 de la revista académica La Rivada “La evaluación de la investigación en Ciencias Sociales y Humanidades”

Se encuentra abierta la convocatoria para el N° 16 de la revista académica La Rivada (Julio 2021) “La evaluación de la investigación en Ciencias Sociales y Humanidades” Hasta el 7 de abril. Presentación La investigación Ciencias Sociales y Humanidades (CSH) puede ser evaluada desde distintos puntos de vista: la organización de los equipos de trabajo, su […]

Seminario online: Evaluación con TIC. Flacso Uruguay

Seminario de Evaluación con TIC en Flacso Virtual Uruguay Modalidad de Cursada: Virtual Fechas: 26 de agosto al 6 de octubre, 2021 El seminario cuenta con un encuentro sincrónico: 4 de setiembre, 10 a 13 hs. (GMT-3) Docente: Dr. Pablo Bongiovanni Informes e inscripción Más información: en web Flacso Uruguay. Consultas: [email protected] Inscripciones: en este formulario. Objetivos principales: […]

Abierta la inscripción -> Taller online: Rutinas de Pensamiento en la Universidad

La Asesoría Pedagógica, dependiente de la Secretaría Académica de Rectorado, invita a participar del Taller para la enseñanza universitaria: “Las rutinas de pensamiento en la Universidad”. Éste se enmarca dentro de las instancias de acompañamiento para la formación continua de los profesionales en ejercicio de la docencia en la UCSF del Programa de Formación Docente de la […]

Abierta la convocatoria: ¡Crea tu escuela en Minecraft! proyecto Tecjoven de la Universidad Nacional de Lujan

TECJoven y la Universidad Nacional de Luján te invitan a crear tu escuela o universidad en Minecraft usando toda tu creatividad y conocimientos del juego para compartir tus creaciones con personas de todas las regiones. Los videojuegos son parte de la vida de los niños y jóvenes, pasan mucho tiempo jugando y aprendiendo. Muchas veces […]

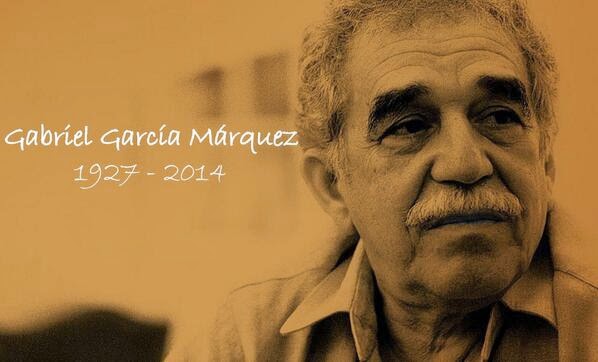

Manual para ser niño, de Gabriel García Marquez

Aspiro a que estas reflexiones sean un manual para que los niños se atrevan a defenderse de los adultos en el aprendizaje de las artes y las letras. No tienen una base científica sino emocional o sentimental, si se quiere, y se fundan en una premisa improbable: si a un niño se le pone frente […]

6 formas de integración curricular para diseñar nuevos modelos híbridos (presencialidad + virtualidad)

Hace muchos años, en distintos espacios de formación docente compartimos ideas sobre la integración curricular. Básicamente como una forma de pensar la clase, como esa experiencia de aprendizaje que permite acercarse al conocimiento del mundo, más allá de lo que el docente explica. Trabajando de manera interdisciplinar y con modalidades tanto individuales como colectivas, grupales. […]

Crea tu propia realidad aumentada on line y gratis!

Estas son capturas de realidad aumentada que creamos en pocos pasos, on line y gratis. La web/servicio se llama Ezflar, y permite subir un archivo que puede ser una imagen, audio, video, texto, asignar una url o una cuenta de twitter, y generar automáticamente una web, desde la cual se ejecuta la realidad aumentada. Los códigos se bajan desde este […]

Tonucci en Internet

Muchas veces, mientras estudiaba en la universidad los profesores utilizaron como disparador alguna viñeta de Tonucci. También las analizamos más de una vez, y vimos citadas en varios libros. Ahora que pasaron unos años y me toca estar del otro lado, cada vez que releo, o que releemos juntos con alumnos y colegas a Frato, […]

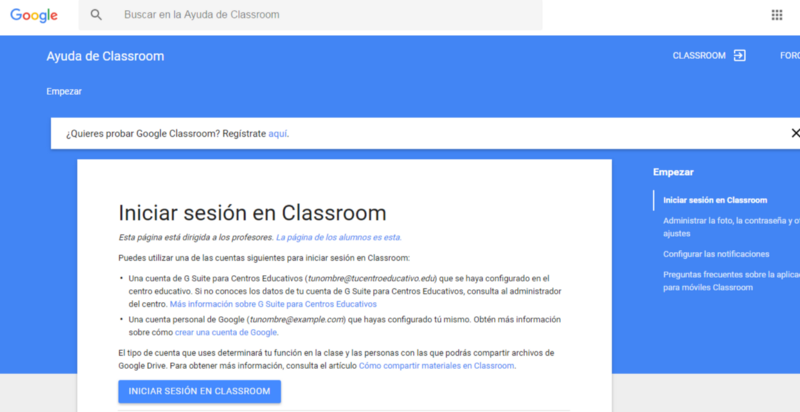

Ya podemos usar Google Classroom desde nuestro Gmail

Hasta hace poco era imposible utilizar Google Classroom sin pertenecer a GSuite o sin contar con Google Apps for Education, pero ahora ya se puede utilizar Classroom con una cuenta común y corriente de Gmail. Hace unos días probé y al menos con mi cuenta, me arrojaba un mensaje en el cual decía que sólo unos pocos […]

Abierta la inscripción para el webinar: Cómo utilizar Meet en Educación

ACTUALIZACIÓN: 14/5: El cupo para la segunda del 16 de mayo se completó, pero el formulario sigue abierto para una nueva versión el MARTES 19. Mismo enlace de inscripción. Gracias por tu interés en esta propuesta y gracias por compartir con posible interesados! Cómo utilizar Meet en Educación es un webinar, o seminario web, que pretende […]

Abierta la inscripción a la Maestría en Educación, Innovación y Tecnología (EduTIC) Flacso Uruguay. Opción: Semipresencial / 100% Virtual

Se encuentra abierta la pre-inscripción a la Maestría en Educación, Innovación y Tecnología (EduTIC) Flacso Uruguay. Ver toda la información y formulario de preinscripción. También en este enlace canal para consultas. Modalidad: Opción Semipresencial / 100% Virtual. Duración: 24 meses Coordinación Académica: Mag. José Miguel García Coordinación Ejecutiva: Mag. Sofía García Cabeza Asistencia Académica: Lic. Analía Bombau Consultas: [email protected] El […]

Alternativas para ver a todos en Meet, cuando no funciona más la extensión Grid View

Hace varios días veníamos viendo y experimentando fallos de la extensión Grid View para ver a todos los participantes en conferencias con Meet. Especialmente luego de que el mismo Google agregar la opción de «Mosaico» como visualización dentro del Diseño de conferencia. Como advertimos que se trataba de algo generalizado, en este post comentamos al menos dos alternativas […]

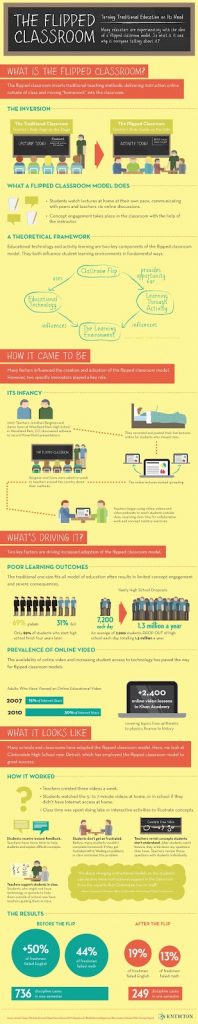

¿Qué es Flipped Classroom? Una clase dada vuelta

Suscribite y recibí las actualizaciones en tu e-mail –> Flipped Classroom significa «dar vuelta la clase» o «una clase al revés». En este nuevo formato, básicamente lo que antes se hacía de tarea en casa, ahora se hace en la clase, y lo que se escuchaba con atención en la clase, ahora se escucha en […]

Internet No es La Nube. Así comienza la clase

Refresh de Internet No es la Nube (así comienza la clase) en EducaconTic hace un montón de años. Y aporte en Nueva revista Aprender para Educar con Tecnología, de UTN en el art. Razones para dejar de decir que Internet es una nube. La nube es una de las metáforas más populares cuando se habla de Internet. Pero ocurre que la nube es […]

Cursos gratuitos online de la comunidad Creando Código Argentina. Robótica, programación e impresiones 3D

Yo ya me inscribí! Apurate, la inscripción a la primera cohorte cierra el 5 de marzo. La comunidad Creando Código Argentina es una propuesta de formación virtual destinada a toda la comunidad educativa que cuenta con el aval del Ministerio de Educación de la Nación. Está compuesta por distintos cursos basados en contenidos de robótica, […]

20 cursos virtuales autoasistidos gratuitos del Ministerio de Educación para docentes

Debido a la suspensión de las clases presenciales en línea con las medidas preventivas por la situación epidemiológica del coronavirus (COVID-19), se habilitan 20 cursos virtuales autoasistidos, que facilitan la mediación de las tecnologías de la información y la comunicación para la enseñanza de distintas disciplinas y campos del conocimiento. La inscripción es libre y […]

Wikipedia y Educación: ✍️ Concurso regional ➡️ #WikiPorLaEducación

Invitamos a docentes, investigadores/as y a toda la comunidad interesada a participar de este #wikiconcurso para crear y mejorar contenido en Wikipedia sobre educación y pedagogías en Latinoamérica y el Caribe.#WikiPorLaEducación comienza el martes 24 de agosto, pero realizaremos una presentación en vivo el 25/08 a través del canal de Youtube de Wikimedia Argentina (https://www.youtube.com/c/WikimediaArgentinaOficial). […]

Zoom de preguntas y respuestas

Olimpíadas de Matemática para Latinoamérica de Matific Expertos responden todas tus preguntas Este jueves 29 de abril a las 17 horas Argentina, 16 horas Bolivia, 16 horas Chile, 16 horas Paraguay, 15 horas Colombia, 15 horas Ecuador, 15 horas Perú. Puedes anotarte en Zoom https://matific.zoom.us/webinar/register/WN_-ggR0d1gRYmAg9nPHSCNiw En esta charla virtual, se despejarán todas las dudas o preguntas […]

10 canales educativos no tan conocidos en Telegram

Comparto una serie de enlaces para sucribirse de manera gratuita a diversos canales educativos (no grupos) en Telegram. Es una selección donde podrás encontrar algunos generalistas o de amplias temáticas y otros muy específicos. Dejamos de lado especialmente los más famosos, de revistas educativas y otros blogs populares porque son fáciles de encontrar. Espero que […]

Nuevo libro: Las tecnologías en (y para) la educación – Acceso abierto en PDF completo o por capítulos – Flacso Uruguay

Este libro pretende ser un aporte para la incorporación de tecnologías con sentido pedagógico, para la concreción del aprendizaje profundo. El recorrido de esta publicación pasa por la planificación, la evaluación, el diseño de cursos virtuales, la generación de materiales didácticos, las tutorías y el rol docente en el nuevo contexto, el aprendizaje visible, el […]

¿Cuáles son los congresos y eventos en #Educación a los que no hay que faltar en 2022

Este post es un compilado de datos que me llegaron cuando pregunté ¿A qué eventos educativos NO había que faltar en 2022? aquí las respuestas de contactos, amigos, y amigos de amigos… es decir, se trata de un listado de eventos recomendados, creado gracias a la generosidad de quienes compartieron datos, retuitearon o likearon. ¡Y lo seguimos […]

5 premios Educared a profesores de la Argentina

ARGENTINA ACUMULA CINCO DE LOS GALARDONES DEL PREMIO INTERNACIONAL EDUCARED 2011 En esta edición participaron 4.000 trabajos desde 29 países. El Premio Internacional Educared es una iniciativa de Fundación Telefónica que promueve el uso de las Tecnologías de la Información y las Comunicaciones (TIC) en la escuela. En 2011 hubo tres modalidades de participación: Docentes con alumnos, […]

12 excelentes sitios para crear y editar video online

~Actualizando esta entrada sobre sitios para editar videos online o servicios para la edición de video on line, agrego unos más. Se trata de una serie de webs desde las cuales es posible crear y editar nuestros videos on line, directamente desde el navegador y sin tener que instalar nada (excepto alguna extensión para el mismo navegador en algunos casos):Actualizada 31 de […]

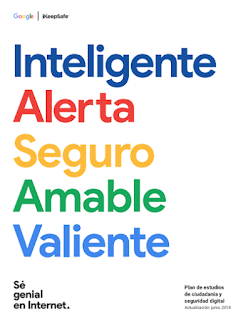

Un juego online gratuito de Google sobre habilidades sociales y seguridad

«No me imagino cómo sería el mundo actual sin Internet» dice el protagonista de la publicidad del juego. Los más pequeños nacieron y están creciendo en un mundo con Internet, un mundo que requiere habilidades que antes no existían, que no fueron conocidas en su niñez por nuestros padres o abuelos. Entonces -pienso- una responsabilidad […]

Edublogs: esto recién comienza

Ya comenzamos a hablar de edublogs a partir de algunos hallazgos en slideshare, pero … el tema está creciendo y es fácil de reconocer que todo esto recién comienza. Aunque me interesa leer algunas cosas de los teóricos, lo que más me gustan son las experiencias… porque son las que posibilitan todo. Y como dicta un viejo […]

Curso Conectivismo y Conocimiento Conectivo en Español

Un curso gratuito, ofrecido por George Siemens y Stephen Downes, Universidad de Manitoba, Canada. Link al blog en Espanol del curso http://ltc.umanitoba.ca/wiki/Conectivismo y la traducción de Maru Del Campo a continuación: ¿Qué es Connectivismo específicamente? Conectivismo es específicamente la tesis de que el conocimiento es literalmente distribuido a través de conexiones, el lo que sea que es creado cuando […]

Fue bueno mientras duró. Cierra Storify

Cierra Storify, una excelente herramienta, hiperconocida para un cierto público especializado. En la Universidad lo hemos usado para proyectos de aula, en otras oportunidades para recolectar información de eventos. Pero cierra, y en unos meses da de baja todo. Como dijo Pablo Fernández, problemas del hoy, con esto de las plataformas cerradas. Pasó algo similar con […]

Ejemplos de aplicaciones creativas de Realidad Aumentada

Algo comentamos ya acerca de aplicaciones en marketing, y hace unos días probamos la realidad aumentada de Coca-Cola, pero, buscar Realidad Aumentada en Youtube es sinónimo de quedarse un buen rato viendo inventos, pruebas, ensayos y una impresionante cantidad de aplicaciones creativas que el mundo está haciendo entorno a esta tecnología. Por ejemplo, puedes descubrir un mago […]

La influencia de las pantallas en el comportamiento y el aprendizaje de los niños

Hoy en día televisores, computadoras, consolas de juegos, teléfonos inteligentes y tabletas se han vuelto indispensables. Hacen más fácil la vida cotidiana, pueden ser indispensables ante posibles aislamientos o cuarentenas prolongadas. Pero también influyen en las relaciones interpersonales, en la percepción del tiempo y en la visión de la propia vida. Actualmente se investiga, se lee, se […]

Conversatorio sobre Acceso a la Información Pública

El próximo viernes 23 y sábado 24 de septiembre en Santa Fe habrá dos jornadas para aprender a trabajar con datos abiertos organizados por SANTALAB, el laboratorio de innovación ciudadana de la provincia. El Gobierno de la Provincia de Santa Fe planea lanzar, en los próximos meses, su portal de Gobierno Abierto que acompaña el proyecto […]

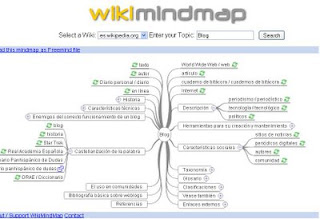

7 Herramientas para mapas conceptuales on line

Un mapa conceptual es una herramienta para la organización y representación del conocimiento. Tienen su origen en las teorías sobre la psicología del aprendizaje de David Ausubel enunciadas allá por los años 60 y 70 del siglo pasado. Ahora que estamos en los inicios del SXXI, existen herramientas gratuitas y on line que nos permiten crear estos mapas, pero […]

Apagando el celular

En más de un encuentro con docentes y alumnos, dialogamos e intentamos buscar alternativas de trabajo sobre los nuevos entornos de comunicación que promueven las TICs. Y las situaciones desafiantes que presentan a diario, y nos indican que la creatividad y el compromiso con las tareas de aprender y enseñar se deben abrir paso, sobre […]

Curso gratuito: NOOC «Herramientas sin conexión»

¿Qué es un NOOC? Un Nano Curso Abierto, Masivo y En Línea (NOOC). Le da a los participantes la oportunidad de explorar, aprender y ser evaluados sobre un elemento clave de una competencia, una destreza, o un área de conocimiento en un periodo de tiempo que puede ir desde un mínimo de 1 hora hasta […]

7 exigencias de Frankenstein Educador

7 exigencias que enumera Philippe Merieu en Frankenstein Educador, para una verdadera revolución copernicana en Educación. 1) Renunciar a convertir la relación de filiación en una relación de causalidad o de posesión. No se trata de fabricar un ser que se satisfaga nuestro gusto por el poder o nuestro narcisismo, sino de acoger a aquél que llega como un sujeto […]

Primera Ley de Escuelas Experimentales en Argentina

Se sancionó en Tierra del Fuego la primera ley de escuelas experimentales, que enseñan sin pupitres ni exámenes. Se trata de una norma inédita en el país, mediante la cual se verán beneficiados ocho establecimientos que imparten una metodología alternativa en la provincia. La primera ley de este tipo en Tierra del Fuego, en el fin del […]

El blog de Pere Marquès

Desde mi primeras exploraciones por el mundo de las TICs en la Educación, consulté la web de Tecnología Educativa de Pere Marquès. Transcurridos un par de años ya, más de una vez me pregunté por qué el autor no tenía un blog. Bueno, creo que me perdí cinco meses de la historia, porque lo descubrí recién hoy: […]

En vivo por Fm Urquiza de Buenos Aires

Recién salí en vivo por www.fmurquiza.com de Buenos Aires, contando la experiencia en Edublogger Argento para el programa Cielo y Tierra, que conduce Claudia Santalla. Gracias a Claudia y a todo el equipo por darnos la oportunidad de difundir la comunidad y el gran trabajo que ya más de 400 educadores de todo el país comparten día a día.No dejen de […]

III Jornadas de Sociedad, Educación y Tecnología. «Desafíos e incertidumbres docentes en tiempos de pandemia» 20 al 22 de octubre UADER Modalidad Virtual

Del 20 al 22 de octubre se realizarán las III Jornadas de Sociedad, Educación y Tecnología. «Desafíos e incertidumbres docentes en tiempos de pandemia», organizadas por la Facultad de Ciencia y Tecnología de la Universidad Autónoma de Entre Ríos (UADER) con modalidad Virtual. Se entregarán certificados. Disertantes de Argentina, Uruguay, Venezuela, Paraguay, Colombia, Puerto Rico, […]

Debate Tecnología – Humanidad | Contrapunto para Humano y Computadora, en Radio Educatic Paraná

Hace unos días me invitaron desde Radio Educatic Paraná, para sumar un aporte desde mi punto de vista al análisis/reflexión sobre la canción Contrapunto para Humano y Computadora del Cuarteto de Nos. «El Cuarteto de Nos, es grupo uruguayo de rock alternativo formado en 1984.La originalidad en el tratamiento de temas de relevancia social le han […]

Mi canal en Telegram sobre #Educación

Hace algunas semanas estoy experimentando utilizar Telegram mediante un canal dedicado a temas de Educación. Si usas Telegram, o te interesa experimentarlo para sus aplicaciones en Educación, te invito! puedes llegar mediante este enlace: https://t.me/pablobongiovanni. Recibirás recomendaciones, herramientas, artículos, libros, datos sobre capacitaciones y eventos ✈️. El canal actualmente cuenta con comentarios para cada noticia, lo cual lo vuelve también […]

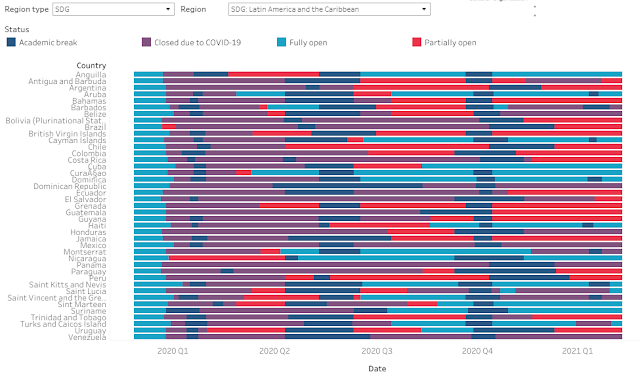

Los nuevos tableros de datos de estadísticas de UNESCO para monitoreo de la apertura de escuelas. Latinoamérica y el Caribe

Estos son los nuevos tableros de Estadísticas de la UNESCO, para realizar un seguimiento pormenorizado de la apertura y cierre de escuelas a nivel regional y por país. 2020 – 2021. Posee un menú navegable, documentos de consulta, y todos los datos se pueden descargar en Excel. Tableros Documentos regional: Descarga los datos (formato Excel) Documentos por […]

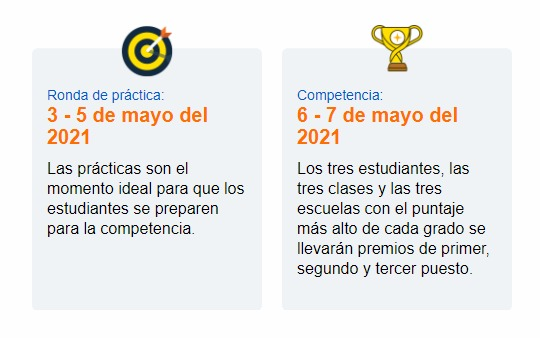

Invitación a las Olimpíadas Latinoamericanas de Matemática – organiza Matific, 6 y 7 de mayo de 2022 online. Inscripción abierta y gratuita

Los días 6 y 7 de mayo, tendrán lugar online las Olimpíadas Latinoamericanas de Matemática que organiza la plataforma Matific. Las edades a las que está dirigida la propuesta van desde los 5 hasta las 11 años (Nivel Inicial / Kinder, hasta 6to grado de Primaria) La metodología de las olimpíadas es asincrónica, pudiendo participar […]

Escuelas, profesores y alumnos del Siglo 21

«En educación no hay expresión más absurda que aquella que afirma que en la escuela enseña un profesorado del siglo XX a un alumnado del siglo XXI con metodologías del siglo XIX. Solo quien no conozca la escuela o no quiera ver en ella una evolución puede mantener que la escuela no ha cambiado para […]

Democracia, en 3 minutos

Hoy leyendo los títulos de ecuaderno ví ¿Qué es democracia? donde muestra el video de Santiago Requejo presentado al concurso que cierra mañana su convocatoria: La Democracia, Su Voz, Su Video. Vale la pena mirarlo. Hice una traducción de las frases que aparecen al principio, de las palabras que dicen luego los alumnos y de la frase final, como para ayudar a la comprensión 🙂 – La democracia es […]

Reir fomenta la creatividad

Según Elsa Punset «El niño llega al mundo lleno de capacidades creativas pero, a medida que envejece, todo lo que importa se va reduciendo. Disminuye la capacidad de salir a comernos el mundo, disminuye la capacidad de incorporar personas e ideas nuevas a nuestra vida, disminuye la capacidad de divertirnos y reír. Pero aumenta el […]

Formación Permanente, sin Recursos

Formación Gatuita On Line. Generalmente quienes tenemos algunas horas de trabajo en internet, tendemos a pensar que en la red existe de todo, o casi todo y que sólo es cuestión de buscar bien, o de saber dónde buscar … esto muchas veces es cierto y otras tantas no. Por eso creo interesante dedicar este […]

A las Aulas Movimiento por la Educación en la Argentina

A las aulas» es un colectivo de personas, organizaciones y cámaras que se movilizan en la Argentina, para que en 2021 la educación sea una prioridad. Con sus tres perfiles en redes llaman a sumarse con una firma mediante su web. Oficial. Al momento son más de 100 instituciones, organizaciones no gubernamentales, redes de colegios, […]